一例境外濫用我國境內網絡資源發(fā)起大規(guī)模DDoS攻擊的事件分析

發(fā)布時間:2018-04-234月10日,CNCERT監(jiān)測發(fā)現(xiàn)我國互聯(lián)網1900端口多次出現(xiàn)大規(guī)模流量持續(xù)流出的情況,。經深入分析,,確定這是一起境外方向濫用我國境內網絡資源對某國兩個IP發(fā)起大規(guī)模DDoS反射攻擊的事件,峰值流量超過800Gbps,。這一事件表明,,我國境內服務器的安全防護亟待加強,以避免被用于惡性攻擊事件,。

1. DDoS反射攻擊事件發(fā)現(xiàn)

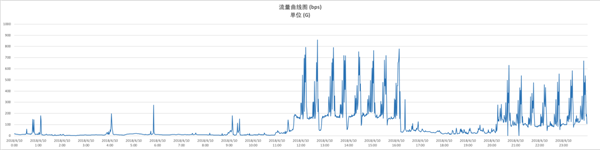

近日,,CNCERT監(jiān)測發(fā)現(xiàn)1900端口在4月10日出現(xiàn)多次流出方向流量暴增的情況,峰值流量超過800Gbps,。從流量圖(圖1)中可以看到,,在4月10日11:30-16:00和20:10-23:59兩個時段內均存在持續(xù)的1900端口流出流量異常情況,疑似出現(xiàn)大規(guī)模DDoS攻擊事件,。

圖1 4月10日1900端口流出流量情況

根據監(jiān)測數(shù)據,,發(fā)現(xiàn)兩個境外IP地址受到了來自境內大量服務器1900端口的UDP反射攻擊,。

表1 大規(guī)模異常流量情況

| 被攻擊IP | 歸屬地 | 被攻擊端 |

| X.X.144.201 | 境外 | 80 |

| X.X.145.201 | 境外 | 80 |

從攻擊流量的時序來看,兩個被攻擊IP的流量圖中攻擊流量的形態(tài)極為相似,。由此可見,,可能為同一組織對兩個IP發(fā)起的攻擊,攻擊峰值流量均超過800Gbps,。

2. 反射服務器反射攻擊資源分析

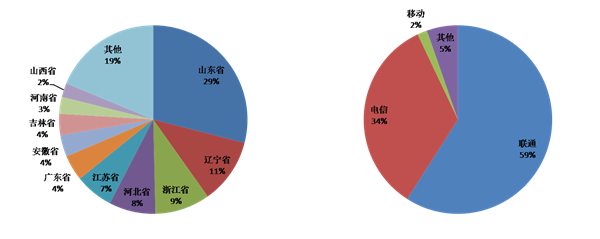

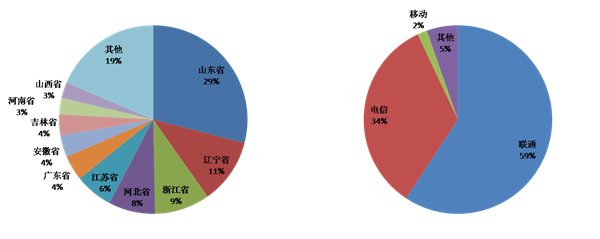

根據CNCERT抽樣監(jiān)測數(shù)據,,上述兩例利用1900端口發(fā)起的DDoS反射攻擊事件中,針對X.X.144.201的攻擊共涉及境內436,124個反射服務器,,按省份統(tǒng)計,,山東省占比最大,為29.0%,,其次為遼寧省,、浙江省和河北省,;按歸屬運營商統(tǒng)計,,聯(lián)通占比為59.1%,電信占比為33.9%,,移動占比為1.7%,。針對X.X.145.201的攻擊共涉及境內433,138個反射服務器。按省份統(tǒng)計山東省為29.0%,,其次為遼寧省,、浙江省和河北省,;按歸屬運營商統(tǒng)計,,聯(lián)通占比為59.3%,電信占比為33.7%,,移動占比為1.7%,。經分析發(fā)現(xiàn),兩個IP的攻擊事件中共有365,587個反射服務器IP重合,。

圖2 攻擊X.X.144.201的反射服務器按省份,、運營商分布

圖3 攻擊X.X.145.201的反射服務器按省份、運營商分布

3. 真實攻擊來源

本次DDoS反射攻擊偽造被攻擊IP地址向反射服務器的1900端口發(fā)起UDP請求,,通過反射服務器向被攻擊IP返回放大的流量來對被攻擊IP實施攻擊,。因此,以被攻擊IP為源地址的流量來源能反映其真實的攻擊來源,。根據CNCERT分析,本次通過偽造被攻擊IP地址的發(fā)起流量來源基本都位于境外,,占全部偽造被攻擊IP地址發(fā)起流量的95%以上,。由此可見,,該大規(guī)模流量攻擊事件系境外方向濫用我國境內網絡資源發(fā)起的網絡攻擊。

這一事件也表明,,我國應加強境內服務器的安全防護工作,,關閉不必要的服務端口,加強對客戶流量的審計,,避免被攻擊者濫用于惡性網絡攻擊,。(來源:CNCERT)